我在loadbalancers后面运行了几百个web服务器,托管了许多不同的站点,其中包含大量应用程序(我无法控制).大约每月一次,其中一个网站被黑客攻击,上传洪水脚本攻击一些银行或政治机构.过去,这些都是UDP泛洪,通过阻止单个Web服务器上的传出UDP流量来有效解决这些问题.昨天,他们开始使用许多TCP连接到我们的服务器,从我们的服务器充斥大型美国银行.由于这些类型的连接对我们的应用程序完全有效,因此阻止它们不是一个可接受的解决方案.

我正在考虑以下替代方案.你会推荐哪一个?你有没有实现这些,以及如何实现?

>使用源端口限制Web服务器(iptables)传出TCP数据包!= 80

>相同但排队(tc)

>每个服务器每个用户的速率限制传出流量.相当大的管理负担,因为每个应用服务器可能有1000个不同的用户.也许这个:how can I limit per user bandwidth?

>还有别的吗?

当然,我也在寻找方法来尽量减少黑客进入我们托管站点的机会,但由于该机制永远不会100%防水,我想严格限制入侵的影响.

更新:我目前正在测试这些规则,这可以防止这种特定的攻击.您如何建议使它们更通用?当我只对SYN数据包进行速率限制时,我是否错过了已知的TCP DoS攻击?

iptables -A OUTPUT -p tcp --syn -m limit --limit 100/min -j ACCEPT iptables -A OUTPUT -p tcp --syn -m limit --limit 1000/min -j LOG --log-prefix "IPTables-Dropped: " --log-level 4 iptables -A OUTPUT -p tcp --syn -j REJECT --reject-with tcp-reset

干杯!

解决方法

我认为最好的解决方案和对我来说非常好的解决方案是限制目标IP的连接/数据包的数量.将限制设置为合理的速率将阻止攻击者向目标发送大量连接.

设置端口和协议不是一个好主意,因为如果攻击者今天发送http泛滥,明天他将使用不同类型的攻击.所以限制每个IP的连接一般将是您的问题的解决方案.

设置端口和协议不是一个好主意,因为如果攻击者今天发送http泛滥,明天他将使用不同类型的攻击.所以限制每个IP的连接一般将是您的问题的解决方案.

我希望它有帮助:)

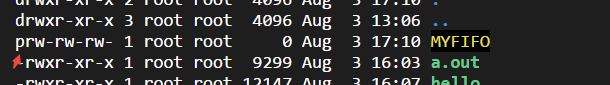

linux常用进程通信方式包括管道(pipe)、有名管道(FIFO)、...

linux常用进程通信方式包括管道(pipe)、有名管道(FIFO)、... Linux性能观测工具按类别可分为系统级别和进程级别,系统级别...

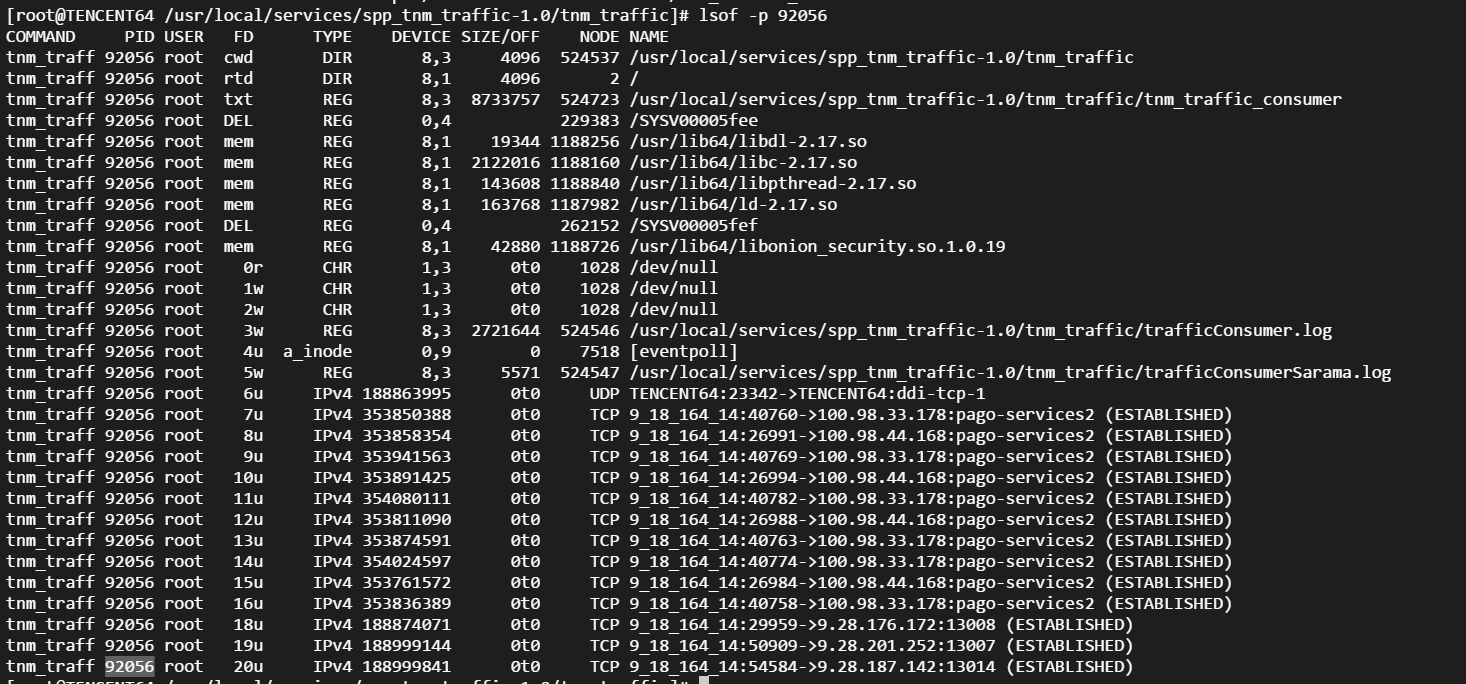

Linux性能观测工具按类别可分为系统级别和进程级别,系统级别... 本文包含作者工作中常用到的一些命令,用于诊断网络、磁盘占满...

本文包含作者工作中常用到的一些命令,用于诊断网络、磁盘占满... linux的平均负载表示运行态和就绪态及不可中断状态(正在io)的...

linux的平均负载表示运行态和就绪态及不可中断状态(正在io)的... CPU上下文频繁切换会导致系统性能下降,切换分为进程切换、线...

CPU上下文频繁切换会导致系统性能下降,切换分为进程切换、线...