那么在Windows下有什么好的内存泄漏检测工具呢?微软提供VisualStudio开发工具本身没有什么太好的内存泄漏检测功能,我们可以使用第三方工具VisualLeakDetector(以下简称vld)。

vld工具是VC++环境下一款小巧易用、免费开源的内存泄漏检测工具,vld可以显示导致内存泄漏的完整内存分配调用堆栈。vld的检测报告能够对每个内存泄漏点提供完整的堆栈跟踪,并且包含其源文件及行号信息。

安装过程是,先在到地址http://vld.codeplex.com/下载vld安装文件,然后进行安装,安装过程中需要安装程序会配置环境变量。我们需要记住安装目录。

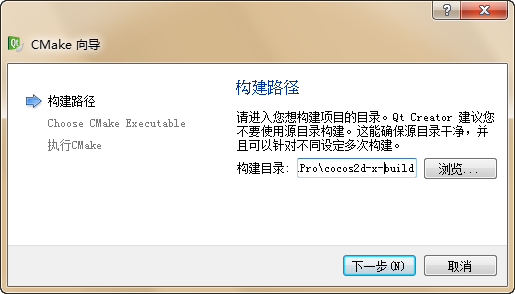

安装完成后打开要检测的VisualStudio工程,我们需要在工程中配置:vld头文件目录和vld库目录。

选中游戏工程,打开菜单“项目”→“属性”弹出工程属性对话框,如图所示,选择“配置属性”→“VC++目录”→“常规”,在右边的“包含目录”中添加C:\ProgramFiles(x86)\VisualLeakDetector\include,其中C:\ProgramFiles(x86)\VisualLeakDetector是我的vld安装目录。“库目录”中添加C:\ProgramFiles(x86)\VisualLeakDetector\lib\Win32,注意配置目之间需要用分号分隔开。

配置完成之后点击确定按钮关闭对话框,然后我们需要在程序代码中引入头文件#include<vld.h>,但是这个头文件在哪里引入比较好?如果是普通的一个VC++工程在哪里引入都无所谓,但是Cocos2d-x的工程就不同了,我们需要考虑跨平台,#include<vld.h>代码不宜添加到Classes目录下的h或cpp文件中,这个目录下的文件是要在其它平台编译运行的,而#include<vld.h>只是在Windrows平台才有效。我们可以在Win32目录(见图)下的main.cpp或main.h文件引入头文件。这些文件是与Win32平台有关的,不同平台移植的时候不需要。

如果在main.cpp中引入代码如下:

- #include"main.h"

- #include"AppDelegate.h"

- #include"cocos2d.h"

- #include<vld.h>

- USING_NS_CC;

- intAPIENTRY_tWinMain(HINSTANCEhInstance,

- HINSTANCEhPrevInstance,

- LPTSTRlpCmdLine,248)"> intnCmdshow)

- {

- UNREFERENCED_ParaMETER(hPrevInstance);

- UNREFERENCED_ParaMETER(lpCmdLine);

- //createtheapplicationinstance

- AppDelegateapp;

- returnApplication::getInstance()->run();

- }

引入之后,就测试一下了,我们来人为制造一个内存泄漏,与20.1.1一节一样在HelloWorldScene.cpp中修改代码:

boolHelloWorld::init()

VisualLeakDetectorVersion2.4RC2installed.

ReadyforGLSL

ReadyforOpenGL2.0

……

从日志中可以看到vld是否安装成功,以及安装的版本。要想看到vld检测报告需要退出程序后,才会在日志中输出信息。使用Cocos2d-x会输出很多日志信息,信息如下:

----------Block526166at0x0821FA80:84bytes----------

LeakHash:0x780B2033,Count:1,Total84bytes

CallStack(TID4660):

......

----------Block526214at0x08224378:8bytes----------

LeakHash:0xE1DC1852,Total8bytes

Data:

636F636F733264206175746F72656C65cocos2d.autorele

61736520706F6F6C00CDCDCDCDCDCDCDase.pool........

VisualLeakDetectordetected33memoryleaks(2892bytes).

Largestnumberused:3204961bytes.

Totalallocations:69022415bytes.

VisualLeakDetectorisNowexiting.

其中一个Block表示一个内存泄漏点,在众多Block如果能够找到关于我们自己类的日志信息呢?我们可以查找关键字“helloworldscene.cpp”,这就可以定位到HelloWorld场景中的内存泄漏的Block了,我们找到如下日志信息:

----------Block1153at0x01533C70:48bytes----------

LeakHash:0x5545A5ED,Total48bytes

CallStack(TID2088):

f:\dd\vctools\crt_bld\self_x86\crt\src\new.cpp(57):MSVCR110D.dll!operatornew

d:\helloworld\classes\helloworldscene.cpp(33):HelloWorld.exe!HelloWorld::init+0x7bytes

d:\helloworld\classes\helloworldscene.h(37):HelloWorld.exe!HelloWorld::create+0xB1bytes

d:\helloworld\classes\helloworldscene.cpp(12):HelloWorld.exe!HelloWorld::createScene+0x5bytes

d:\helloworld\classes\appdelegate.cpp(30):HelloWorld.exe!AppDelegate::applicationDidFinishLaunching+0x5bytes

d:\helloworld\cocos2d\cocos\2d\platform\win32\ccapplication.cpp(74):HelloWorld.exe!cocos2d::Application::run+0xFbytes

d:\helloworld\proj.win32\main.cpp(19):HelloWorld.exe!wWinMain+0xCbytes

f:\dd\vctools\crt_bld\self_x86\crt\src\crtexe.c(528):HelloWorld.exe!__tmainCRTStartup+0x15bytes

f:\dd\vctools\crt_bld\self_x86\crt\src\crtexe.c(377):HelloWorld.exe!wWinMainCRTStartup

0x7563850D(Fileandlinenumbernotavailable):KERNEL32.DLL!BaseThreadInitThunk+0xEbytes

0x77B7BF39(Fileandlinenumbernotavailable):ntdll.dll!RtlInitializeExceptionChain+0x85bytes

0x77B7BF0C(Fileandlinenumbernotavailable):ntdll.dll!RtlInitializeExceptionChain+0x58bytes

1C340701010000002700000000000000.4......'.......

2C340701A077010300CDCDCDCDCDCDCD,4...w..........

CDCDCDCDCDCDCDCD000000000F000000................

从这个日志中能看到内存泄漏点,从日志的堆栈中找到我们自己编写的类,点击那一行打开代码窗口,定位内存泄漏点代码,如图所示。

定位内存泄漏点