我刚刚使用SAML 2.0为另一个应用程序App2配置了第二个信赖方信任.我们正在使用所有默认的ADFS设置,包括端点.在此应用程序的SAML配置页面上,我已经告诉它我们的SAML端点是“https://adfs.mydomain.com/adfs/ls/”.一切正常,除了提示用户提供凭据; ADFS未使用IWA进行这些登录.

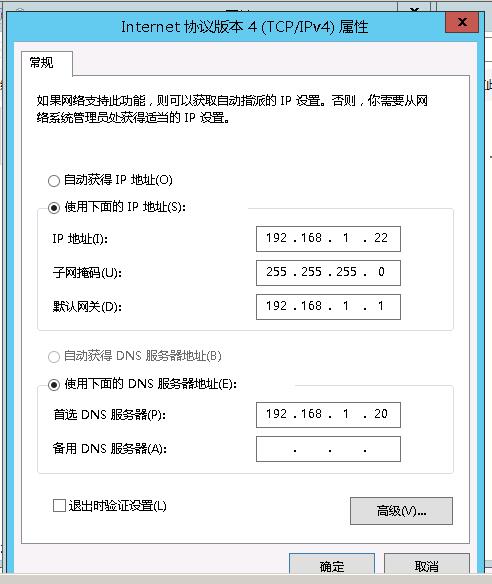

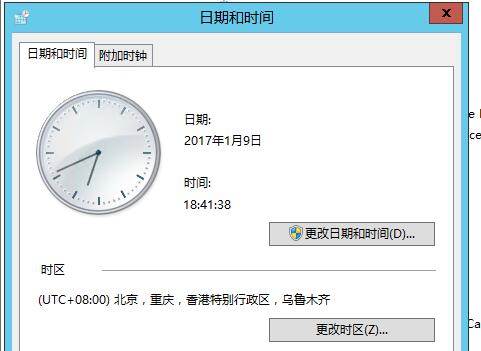

我正在使用IE9从本地加入的工作站进行测试.内部DNS指向我们本地加入域的ADFS服务器,外部DNS指向我们的DMZ ADFS代理. “* .mydomain.com”在GPO的IE中位于“受信任的站点”区域并已应用. IWA在IE中启用. IE每次关闭它时都会清除缓存/ cookie /历史记录.这两个应用程序都使用SP发起的登录,并且都将它们的断言发送到我们端的相同端点URL.

如果我尝试在干净的会话中登录App2,我会看到一个ADFS登录页面.如果我输入凭据,我已登录应用程序并可以继续.

如果我尝试在干净的会话中登录到App1,我会立即重定向到ADFS,IWA会通过,我已登录到应用程序并可以继续.

如果我在登录到App1后尝试在同一会话中登录到App2,我将被重定向到ADFS,使用由App1启动的现有ADFS登录会话,然后我立即重定向到App2的断言使用者服务URL并给出一个错误页面.

我最好的猜测是我在RPT配置中遗漏了一些东西. SP给我的所有内容都是使用POST绑定的消费者服务端点URL.我不得不猜测索赔规则. SP不使用加密.

App2客户服务一直很困难.他们的技术支持在海外,所以我只能在当地时间午夜左右每天收到一次回复.他们的大多数回复都是标准的“从KB复制和粘贴”.他们更喜欢IdP发起的登录,但是说他们支持SP发起 – 这似乎是真的,因为SSO在登录ADFS登录页面后确实可以在干净的会话上工作.

有人知道我错过了什么吗?