无论对Spark集群,还是Hadoop集群等大数据相关的集群进行调优...

北京朗途融通信息科技有限公司

1、用_________创建一个隐藏的...

1.ARP的中文名称及作用?

地址解析协议将IP转化为MAC地址

2....

1、如何实现Nginx代理的节点访问日志记录客户的IP而不是代理...

PS:这个iptables脚本不错,很实用,根据实际应用改一下就可...

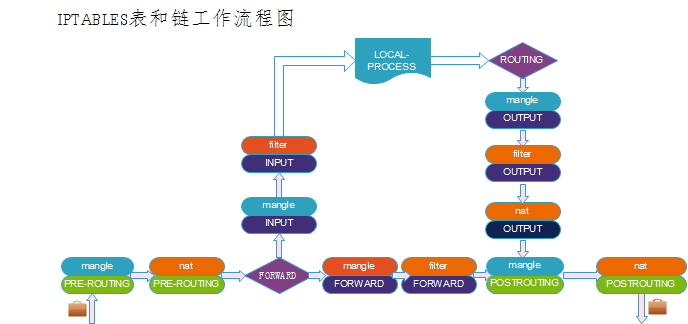

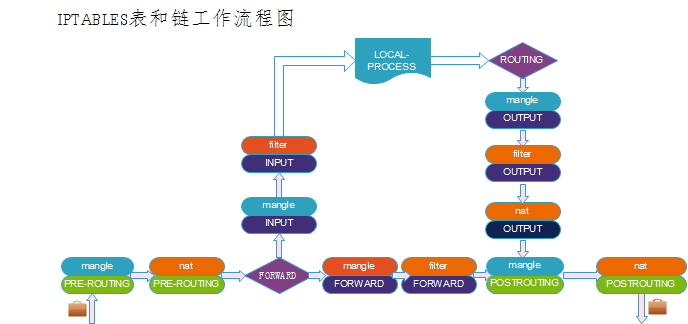

1、详述iptales工作流程以及规则过滤顺序?iptables过滤的规...

1. 你听说过Linux下面的iptables和Firewalld么?知不知道它...

下面是一名资深Linux运维求职数十家公司总结的Linux运维面试...

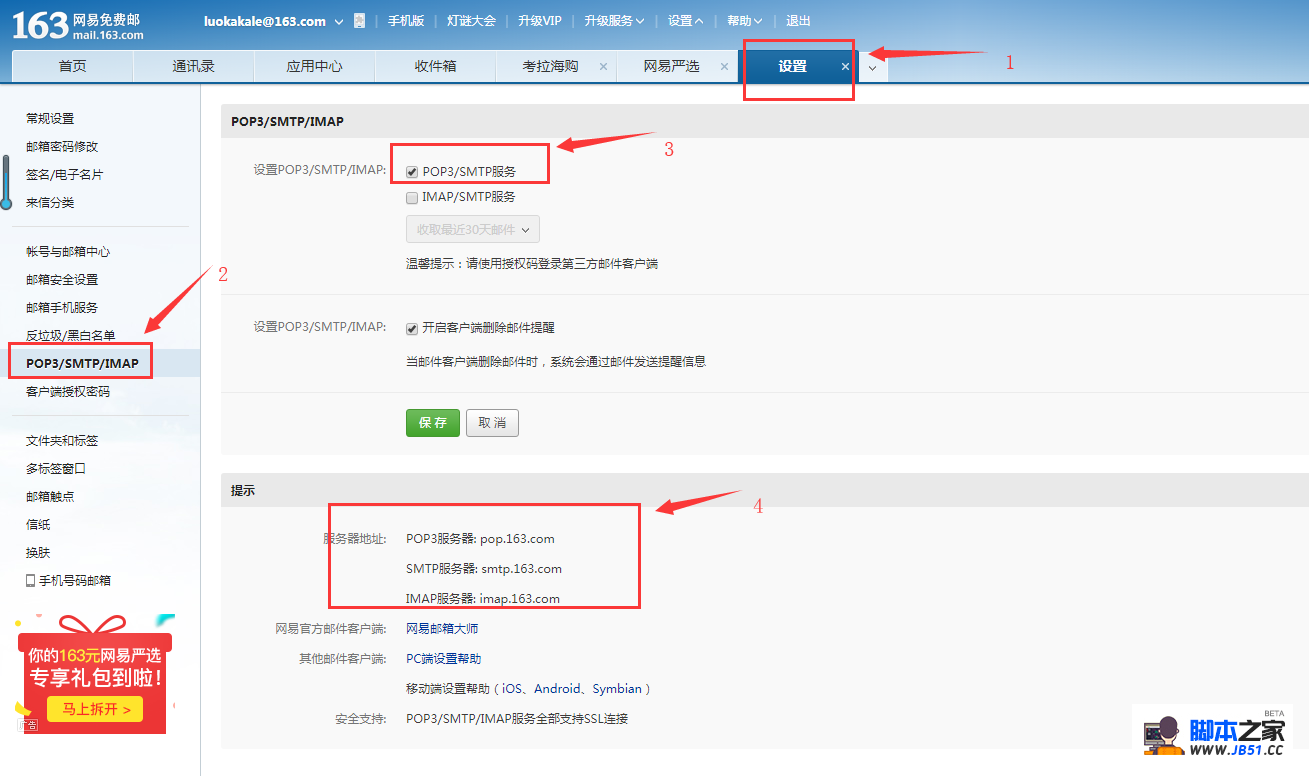

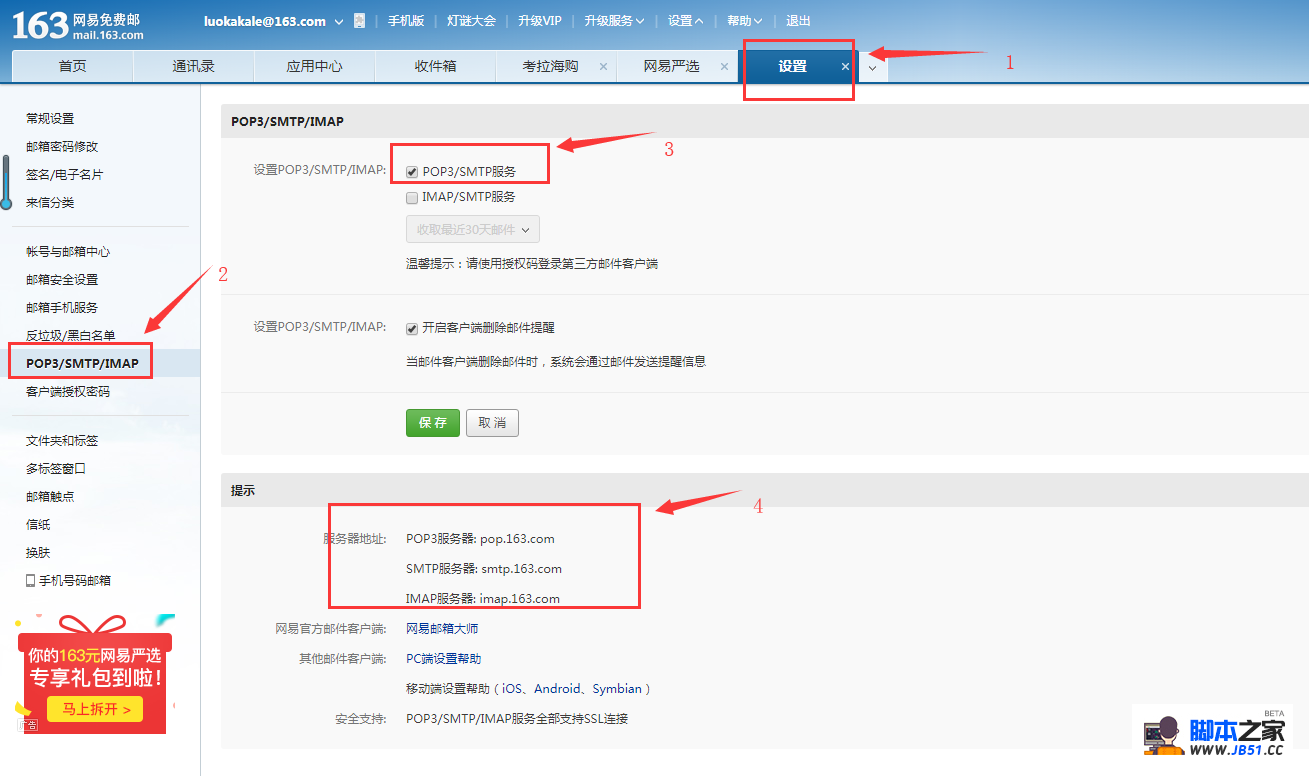

公司用bugfree在进行新建Bug指派抄送给同事的时候,总是有人...

SQL常见面试题1.用一条SQL 语句 查询出每门课都大于80 分的...

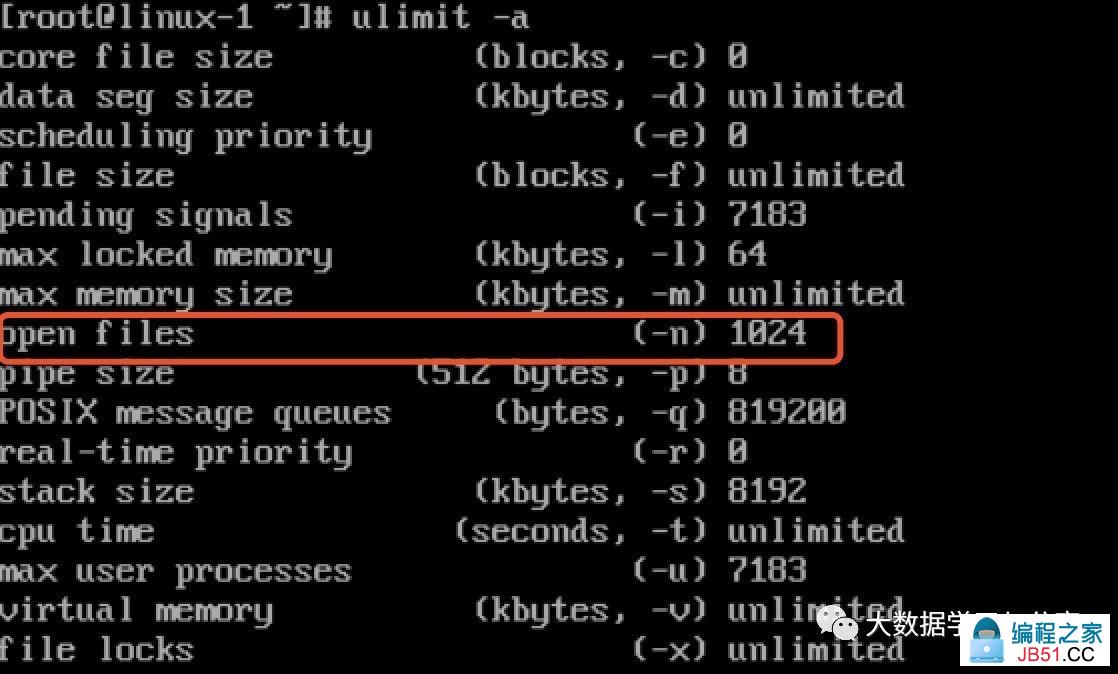

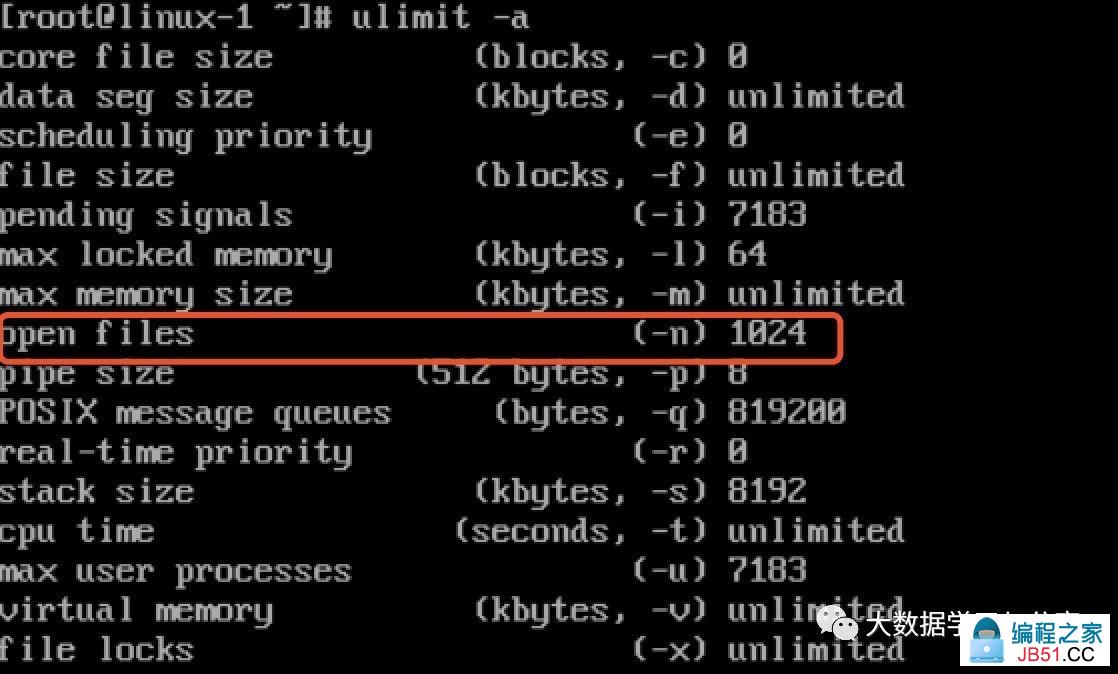

无论对Spark集群,还是Hadoop集群等大数据相关的集群进行调优...

无论对Spark集群,还是Hadoop集群等大数据相关的集群进行调优... 1、详述iptales工作流程以及规则过滤顺序?iptables过滤的规...

1、详述iptales工作流程以及规则过滤顺序?iptables过滤的规... 下面是一名资深Linux运维求职数十家公司总结的Linux运维面试...

下面是一名资深Linux运维求职数十家公司总结的Linux运维面试... 公司用bugfree在进行新建Bug指派抄送给同事的时候,总是有人...

公司用bugfree在进行新建Bug指派抄送给同事的时候,总是有人...