如果您错过了它 – 在TLS Heartbeat Extension的实施中的OpenSSL漏洞一直在进行.有关更多信息,请参阅http://heartbleed.com/.

其中一个可能的缓解步骤是使用-DOPENSSL_NO_HEARTBEATS选项重新编译OpenSSL以禁用易受攻击的扩展.

为什么系统管理员必须重新编译库以禁用扩展?为什么没有配置选项?本来可以更容易地进行短期补救.

我最好的猜测,这是一个高性能的库,作为一个库本质上没有像服务那样的配置文件.通过Apache mod_ssl和Nginx HttpSslModule文档搜索,我没有看到任何允许我通过配置禁用Heartbeat功能的内容.这不应该是一个选择吗?

-编辑-

为了澄清,受影响的每个人都需要撤销和替换受影响的SSL证书.这里的主要问题是该漏洞允许任何人从易受攻击的服务器中提取64 KB的应用程序内存.这可以通过配置选项轻松解决.必须撤销和替换SSL证书是此漏洞的第二个后果,其中包括可能从应用程序内存泄漏的数据类型(用户名,密码,会话信息…)等问题.

-EDIT2-

澄清 – 通过配置我并不是指编译OpenSSL时的配置.我的意思是在Web服务器中配置.例如,使用apache mod_ssl,我可以配置一系列影响SSL的选项,例如Cipher Suites available.

我不知道程序员在做出这个决定时的心态,但是是 – 一个库不会被用于一个定义明确的场景或两个,它会被使用但是有人编写了main()打电话给它

如果你真的想要禁用一个选项,那么编译它似乎是我最好和最安全的路线.

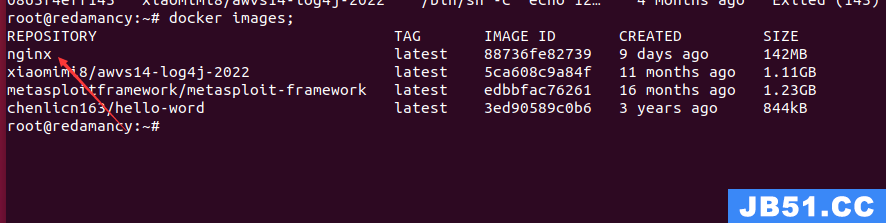

文章浏览阅读3.7k次,点赞2次,收藏5次。Nginx学习笔记一、N...

文章浏览阅读3.7k次,点赞2次,收藏5次。Nginx学习笔记一、N... 文章浏览阅读1.7w次,点赞14次,收藏61次。我们在使用容器的...

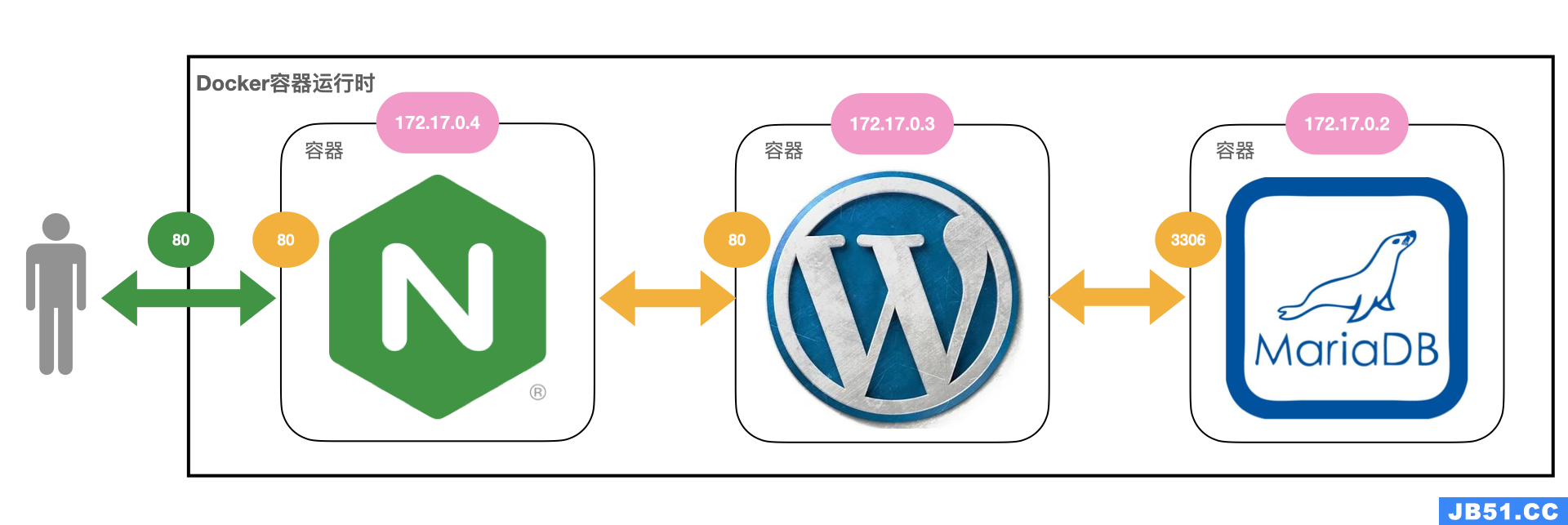

文章浏览阅读1.7w次,点赞14次,收藏61次。我们在使用容器的... 文章浏览阅读2.7k次。docker 和 docker-compose 部署 nginx+...

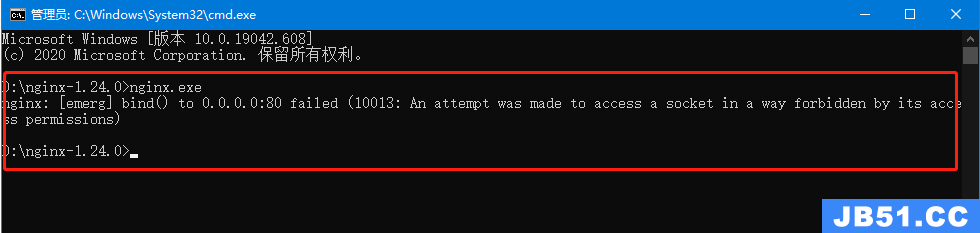

文章浏览阅读2.7k次。docker 和 docker-compose 部署 nginx+... 文章浏览阅读1.3k次。5:再次启动nginx,可以正常启动,可以...

文章浏览阅读1.3k次。5:再次启动nginx,可以正常启动,可以... 文章浏览阅读3.1w次,点赞105次,收藏182次。高性能:Nginx ...

文章浏览阅读3.1w次,点赞105次,收藏182次。高性能:Nginx ...