问题描述

我已将Azure集成与具有Azure自定义域(联合域身份验证)之一的第三方Single Sign-On IdP解决方案进行了配置。但这不是典型的配置,因为我没有为此使用本地AD,也没有将AD FS用作联盟。要创建联盟,我已经将Fortiauthenticator用作SAML IdP(将旧版LDAP作为身份存储),并使用了Set-MsolDomainAuthentication PowerShell命令来设置联盟设置(Fortiauthentiocator IdP设置)。

Note : FortiAuthenticator can identify users through a varied range of methods and integrate with third-party LDAP or Active Directory systems

问题:,但是我无法通过 Set-MsolDomainAuthentication 命令将这些IdP设置应用于更多的Azure自定义域,这就是问题所在。根据Microsoft的要求, IssuerUri 属性必须唯一。在Fortiauthenticator方面,我也不能添加更多的SAML SP配置,因为根据Fortiauthenticator的要求,SP实体ID必须是唯一的。 Microsoft将SP实体ID硬编码为 urn:federation:MicrosoftOnline 值。

以下是我的powershell命令:

PS C:\Windows\system32> Get-MsolDomain

Name Status Authentication

---- ------ --------------

test.onmicrosoft.com Verified Managed

first.com Verified Federated

second.com Verified Managed

PS C:\Windows\system32> $dom = "second.com"

>> $BrandName = "fortiauthenticator SAML 2.0 IDP"

>> $LogOnUrl = "https://idp.com/saml-idp/xxxxxxxx/login/"

>> $LogOffUrl = "https://idp.com/saml-idp/xxxxxxxx/logout/"

>> $MyURI = "http://idp.com/saml-idp/xxxxxxxx/metadata/"

>> $MySigningCert = "<IDPCERTIFICATE>"

>> $Protocol = "SAMLP"

>> Set-MsolDomainAuthentication `

>> -DomainName $dom `

>> -FederationBrandName $BrandName `

>> -Authentication Federated `

>> -PassiveLogOnUri $LogOnUrl `

>> -SigningCertificate $MySigningCert `

>> -IssuerUri $MyURI `

>> -LogOffUri $LogOffUrl `

>> -PreferredAuthenticationProtocol $Protocol

Set-MsolDomainAuthentication : Unable to complete this action. Try again later.

At line:8 char:2

+ Set-MsolDomainAuthentication `

+ ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

+ CategoryInfo : OperationStopped: (:) [Set-MsolDomainAuthentication],MicrosoftOnlineException

+ FullyQualifiedErrorId : Microsoft.Online.Administration.Automation.InternalServiceException,Microsoft.Online.Administration.Automation.SetDomainAuthentication

解决方法

暂无找到可以解决该程序问题的有效方法,小编努力寻找整理中!

如果你已经找到好的解决方法,欢迎将解决方案带上本链接一起发送给小编。

小编邮箱:dio#foxmail.com (将#修改为@)

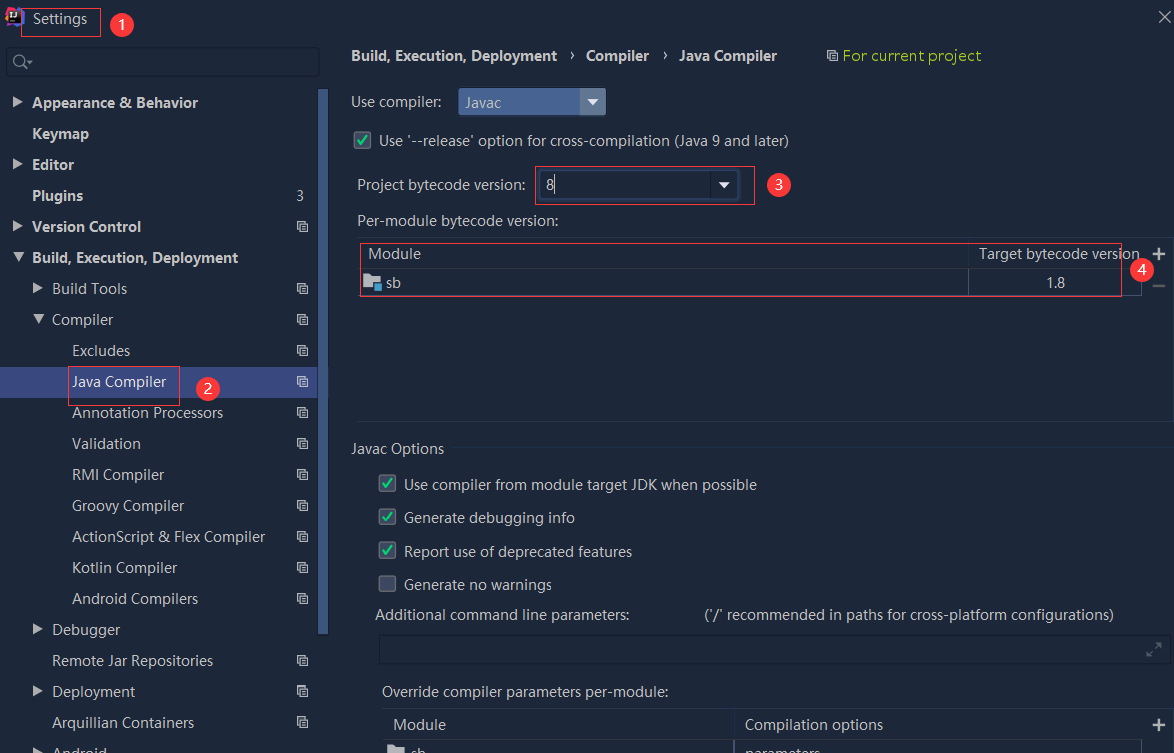

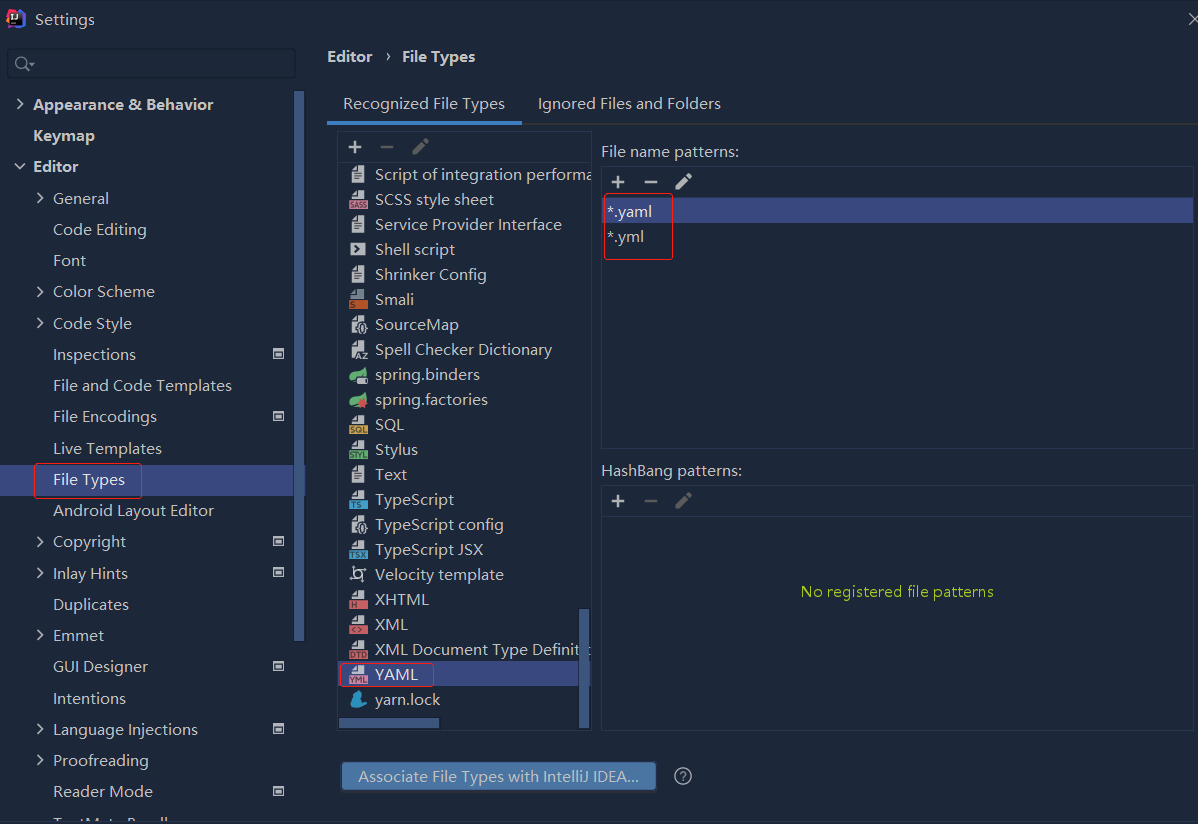

依赖报错 idea导入项目后依赖报错,解决方案:https://blog....

依赖报错 idea导入项目后依赖报错,解决方案:https://blog....

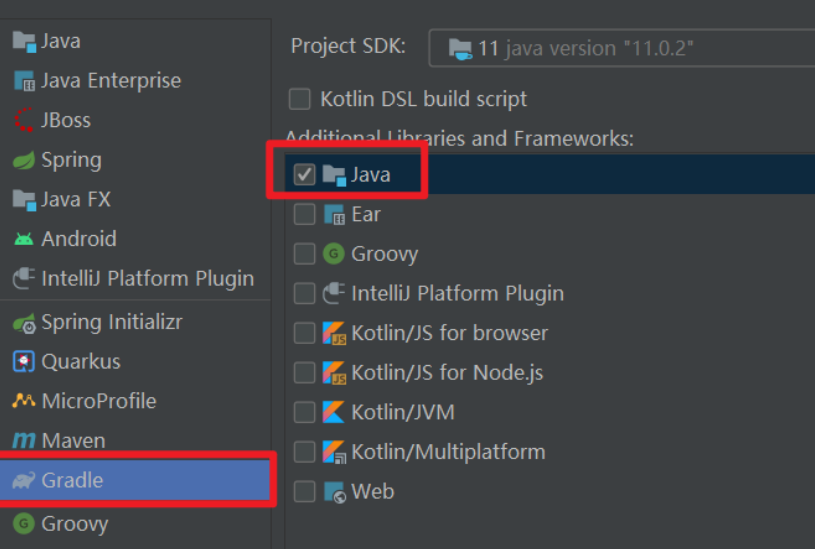

错误1:gradle项目控制台输出为乱码 # 解决方案:https://bl...

错误1:gradle项目控制台输出为乱码 # 解决方案:https://bl...