问题描述

我在我的应用程序中使用jstl-1.1.2 jar。 Veracode显示使用此标记库的高度漏洞。 Veracode显示版本1.2.3之前的漏洞。在研究期间,我只能找到1.2版。该jar是否有1.2.3版本?还是有什么办法可以纠正此漏洞?

我有什么选择?请提出建议。

我的Maven依赖项如下:

<dependency>

<groupId>javax.servlet</groupId>

<artifactId>jstl</artifactId>

<version>1.1.2</version>

</dependency>

解决方法

Maven存储库显示v.1.2可用(2011年6月23日):

<!-- https://mvnrepository.com/artifact/javax.servlet/jstl -->

<dependency>

<groupId>javax.servlet</groupId>

<artifactId>jstl</artifactId>

<version>1.2</version>

</dependency>

此外,JSTL已移至另一个地方,即v.1.2(2015年5月14日)

<!-- https://mvnrepository.com/artifact/javax.servlet.jsp.jstl/jstl -->

<dependency>

<groupId>javax.servlet.jsp.jstl</groupId>

<artifactId>jstl</artifactId>

<version>1.2</version>

</dependency>

类似地,Maven存储库显示v.1.2.5 for taglibs可用:

<!-- https://mvnrepository.com/artifact/org.apache.taglibs/taglibs-standard-impl -->

<dependency>

<groupId>org.apache.taglibs</groupId>

<artifactId>taglibs-standard-impl</artifactId>

<version>1.2.5</version>

</dependency>

因此,只有标记库可以更新到v.1.2.5,以缓解this vulnerability:

此软件包的受影响版本容易受到XML外部实体(XXE)注入的影响。 1.2.3之前的Apache Standard Taglibs允许远程攻击者通过

或 JSTL XML标记中的精心制作的XSLT扩展来执行任意代码或进行外部XML实体(XXE)攻击。

设置时间 控制面板

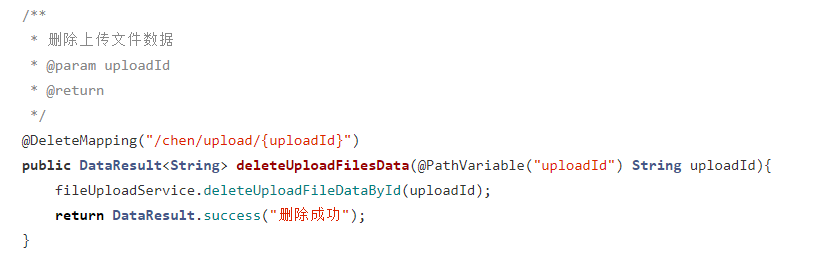

设置时间 控制面板 错误1:Request method ‘DELETE‘ not supported 错误还原:...

错误1:Request method ‘DELETE‘ not supported 错误还原:...