问题描述

我正在阅读 Hacking : The Art of Exploitation 这本书,它使用 32 位汇编,我的机器是 64 位。现在我明白这不是一件好事,但这就是问题所在。

当我调试这个程序时,

Reading symbols from ./a.out...

(gdb) break main

Breakpoint 1 at 0x113d: file first.c,line 6.

(gdb) run

Starting program: /home/kingvon/Desktop/asm/a.out

Breakpoint 1,main () at first.c:6

6 for(i=0; i < 10; i++){

(gdb) x/3i $rip

=> 0x55555555513d <main+8>: movl $0x0,-0x4(%rbp)

0x555555555144 <main+15>: jmp 0x555555555156 <main+33>

0x555555555146 <main+17>: lea 0xeb7(%rip),%rdi # 0x555555556004

这是我在我的机器(64位)上看到的,

0x55555555513d <main+8>: movl $0x0,-0x4(%rbp)

但在示例(32 位)中给出:

0x55555555513d <main+8>: mov DWORD PTR [ebp-4],0x0

从读取 32 位程序集很明显,这应该意味着机器会将 0 的值移动到存储在 EBP 寄存器负 4 中的内存位置。我知道两条指令做同样的事情,但我觉得64 指令看起来不像它真正的意思。 64 条指令如何解释/措辞?我知道寄存器名称在 64 位上不同

解决方法

使用 gcc -m32 构建 32 位可执行文件可能是最简单的,因此您可以更密切地关注本书。在您从中学习时,不要尝试将教程移植到另一个操作系统或 ISA,这很少成功。 (例如,不同的调用约定,而不仅仅是不同的大小。)

并且在 GDB 中,使用 set disassembly-flavor intel 来获得 GAS .intel_syntax noprefix 反汇编,就像你的书展示的那样,而不是默认的 AT&T 语法。对于 objdump,使用 objdump -drwC -Mintel。另请参阅 How to remove "noise" from GCC/clang assembly output? 以了解有关查看 GCC 输出的更多信息。

(参见 https://stackoverflow.com/tags/att/info 与 https://stackoverflow.com/tags/intel_syntax/info)。

两条指令都是立即数 0 的双字存储,相对于帧指针指向的位置偏移 -4。(这是它实现 i=0 的方式,因为您编译禁用优化。)

设置时间 控制面板

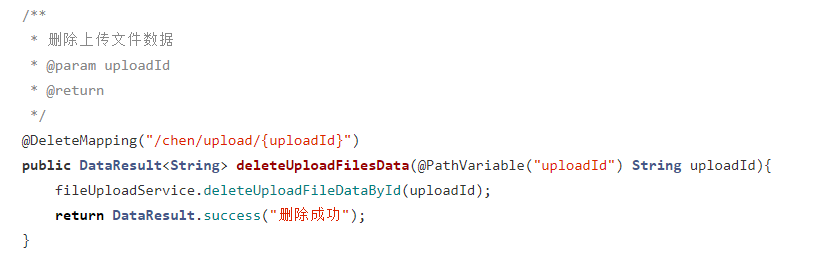

设置时间 控制面板 错误1:Request method ‘DELETE‘ not supported 错误还原:...

错误1:Request method ‘DELETE‘ not supported 错误还原:...