问题描述

我正在尝试让 sshd 在我的 Kubernetes 集群中运行,以便我可以为每个 this blog post 设置反向代理/ngrok 隧道。

我已经运行了 nginx,但我似乎无法连接到 SSH。

这是完整的 Kubernetes 配置:

[RequireComponent(typeof(T))]但是当我尝试连接时,它说“连接被拒绝”:

apiVersion: networking.k8s.io/v1beta1

kind: Ingress

metadata:

name: dev-example-ingress

namespace: dev-example

annotations:

kubernetes.io/ingress.class: nginx

cert-manager.io/cluster-issuer: letsencrypt-prod

spec:

tls:

- hosts:

- dev.example.ca

secretName: dev-example-tls

rules:

- host: dev.example.ca

http:

paths:

- backend:

serviceName: app-service

servicePort: 80

- backend:

serviceName: app-service

servicePort: 2222

---

apiVersion: v1

kind: Service

metadata:

name: app-service

namespace: dev-example

spec:

selector:

pod: my-pod-label

ports:

- name: http

protocol: TCP

port: 80

- name: ssh-tcp

protocol: TCP

port: 2222

# - name: ssh-udp

# protocol: UDP

# port: 2222

---

apiVersion: apps/v1

kind: Deployment

metadata:

name: app-deployment

namespace: dev-example

spec:

revisionHistoryLimit: 3

selector:

matchLabels:

pod: my-pod-label

template:

metadata:

labels:

pod: my-pod-label

spec:

imagePullSecrets:

- name: regcred

containers:

- name: nginx

image: dreg.example.ca/example/dev.example.ca

ports:

- name: http

containerPort: 80

- name: sshd

image: linuxserver/openssh-server

ports:

- name: ssh

containerPort: 2222

env:

- name: PUID

value: '1000'

- name: PGID

value: '1000'

- name: TZ

value: America/Los_Angeles

- name: USER_NAME

value: example

- name: USER_PASSWORD

value: test

我不知道这是否意味着我没有正确公开端口或什么。

我很确定 linuxserver/openssh-server 正在端口 2222 上运行。如果我在该容器中运行 ❯ ssh -p 2222 example@dev.example.ca

ssh: connect to host dev.example.ca port 2222: Connection refused

,我会得到:

ps -aux我错过了什么?

如果其他 ssh docker 图像工作得更好/更容易,我愿意使用它们。这仅适用于开发人员。

解决方法

入口系统仅适用于 HTTP(一些入口控制器支持基本 TCP 路由作为自定义扩展,但您只是使用基础知识)。 SSH 不是基于 HTTP 的协议 :) 您想要的是类型为 LoadBalancer 的服务。

,Kubernetes Ingress 资源并不支持 TCP 或 UDP 服务。尽管如此,一些 Ingress 实现提供了在不同端口上支持 TCP 或 UDP 的机制。如果您使用的是 NGINX 入口控制器,您可以通过修改 ConfigMaps 来公开 TCP 或 UDP 端口。

要配置 NGINX Ingress Controller 以使用这些 ConfigMaps,您需要在使用参数 --tcp-services-configmap 和 --udp-services-configmap 部署控制器时配置它们。在部署 Controller 之前,每个 ConfigMap 都应该已经可用。

然后,您可以通过定义端口到服务的映射来定义自定义端口。

例如,如果您通过清单文件定义 NGINX 入口控制器,您应该像这样为控制器配置 DaemonSet:

apiVersion: apps/v1

kind: DaemonSet

metadata:

# metadata configuration...

spec:

# spec configuration...

containers:

- image: k8s.gcr.io/ingress-nginx/controller:$TAG

name: nginx-ingress-microk8s

# container configuration...

args:

- /nginx-ingress-controller

- --tcp-services-configmap=$(POD_NAMESPACE)/nginx-ingress-tcp-services

- --udp-services-configmap=$(POD_NAMESPACE)/nginx-ingress-udp-services

# other arguments...

以下是直接取自文档的 ConfigMap 示例:

apiVersion: v1

kind: ConfigMap

metadata:

name: tcp-services

namespace: ingress-nginx

data:

9000: "default/example-go:8080"

您可以定义可以使用此机制公开的任意数量的端口。但是,我从未在 SSH 中使用此配置来公开 Syslog 端口。

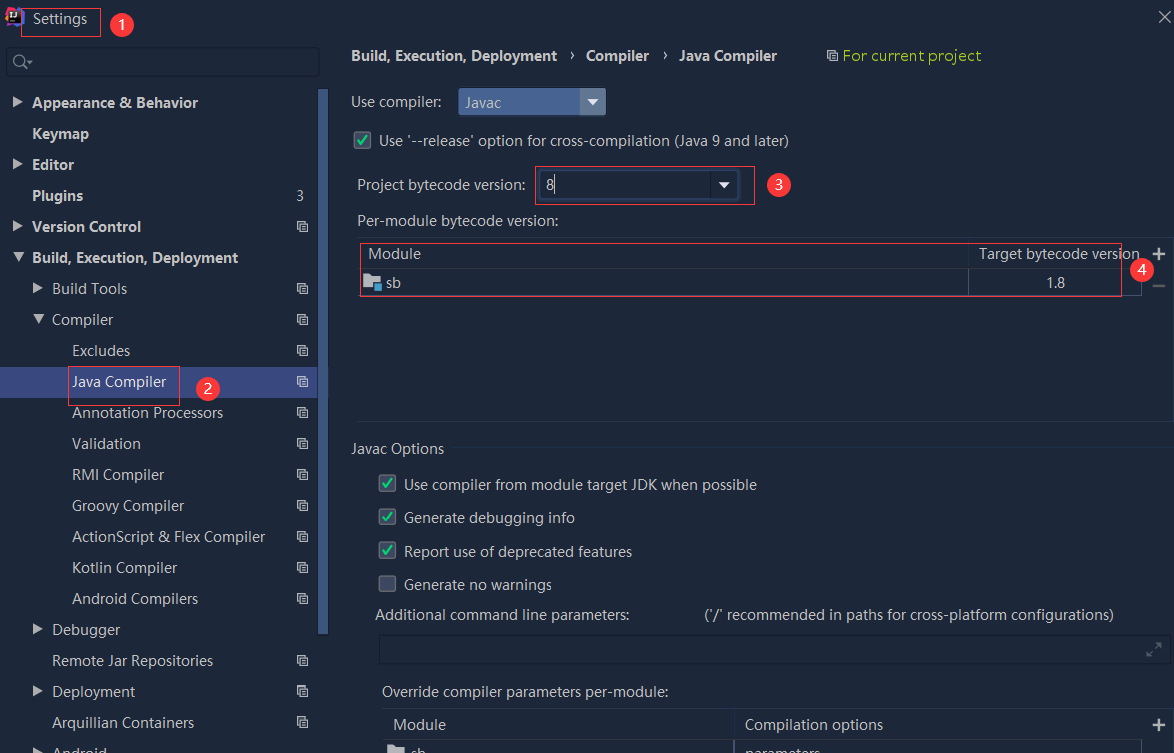

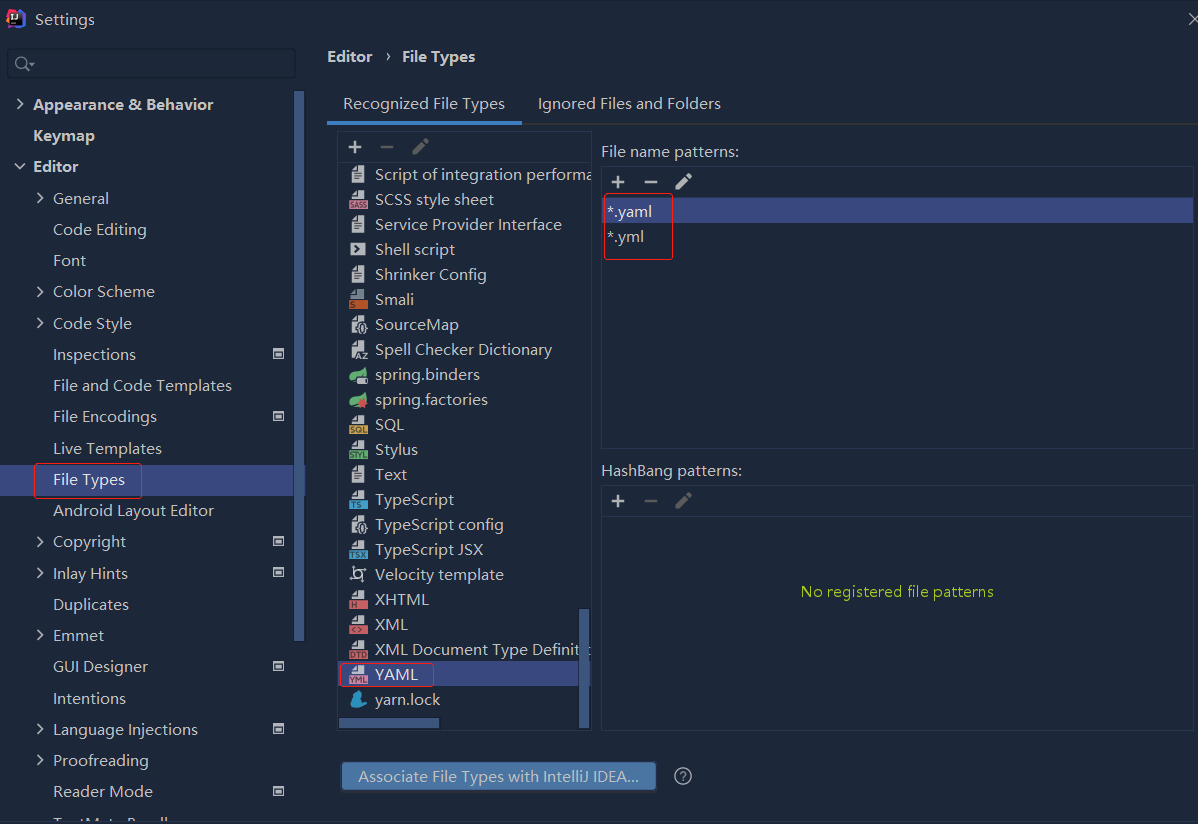

依赖报错 idea导入项目后依赖报错,解决方案:https://blog....

依赖报错 idea导入项目后依赖报错,解决方案:https://blog....

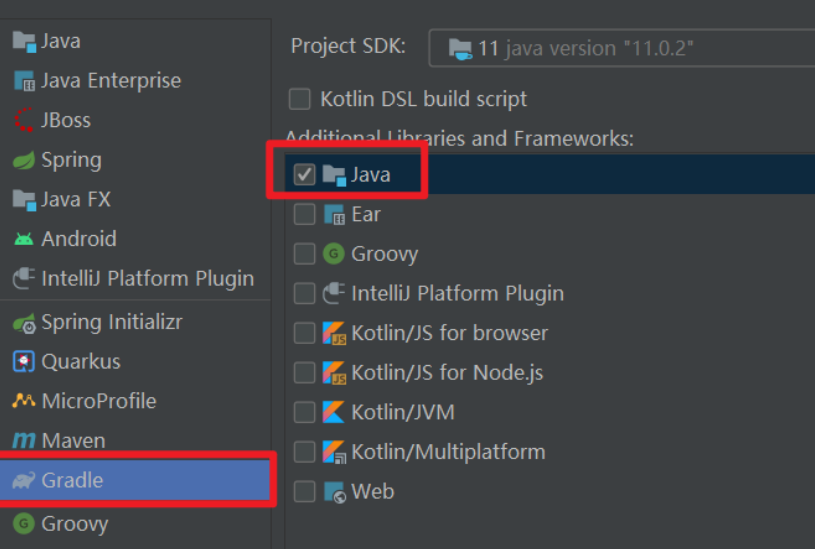

错误1:gradle项目控制台输出为乱码 # 解决方案:https://bl...

错误1:gradle项目控制台输出为乱码 # 解决方案:https://bl...