问题描述

|

假设我是给一些通过nginx托管帐户的人。如果我要在他们的虚拟主机配置文件中添加一行,其中包括驻留在其主目录中的一个额外的配置文件,这是否会导致某种形式的安全漏洞?

这是用户的虚拟主机文件:

server {

listen 80;

server_name user.example.com;

access_log /var/log/nginx/user.access.log;

location / {

root /home/user/htdocs;

index index.html index.htm index.php;

}

location ~ \\.php$ {

fastcgi_pass unix:/var/run/php-fastcgi/php-fastcgi.socket;

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME /home/user/htdocs$fastcgi_script_name;

include /etc/nginx/fastcgi_params;

}

# The important bit

include /home/user/extra_config;

}

解决方法

最好只允许列入白名单的配置指令。您不希望恶意用户(\“ Eve \”)劫持其他用户的流量。例如,我相信用户可以构建如下配置:

}

server {

listen 80;

server_name alice.example.com;

root /home/eve/htdocs;

}

server {

listen 80;

server_name bob.example.com;

root /home/eve/htdocs;

}

server {

listen 80;

server_name passwd.example.com;

root /etc/passwd;

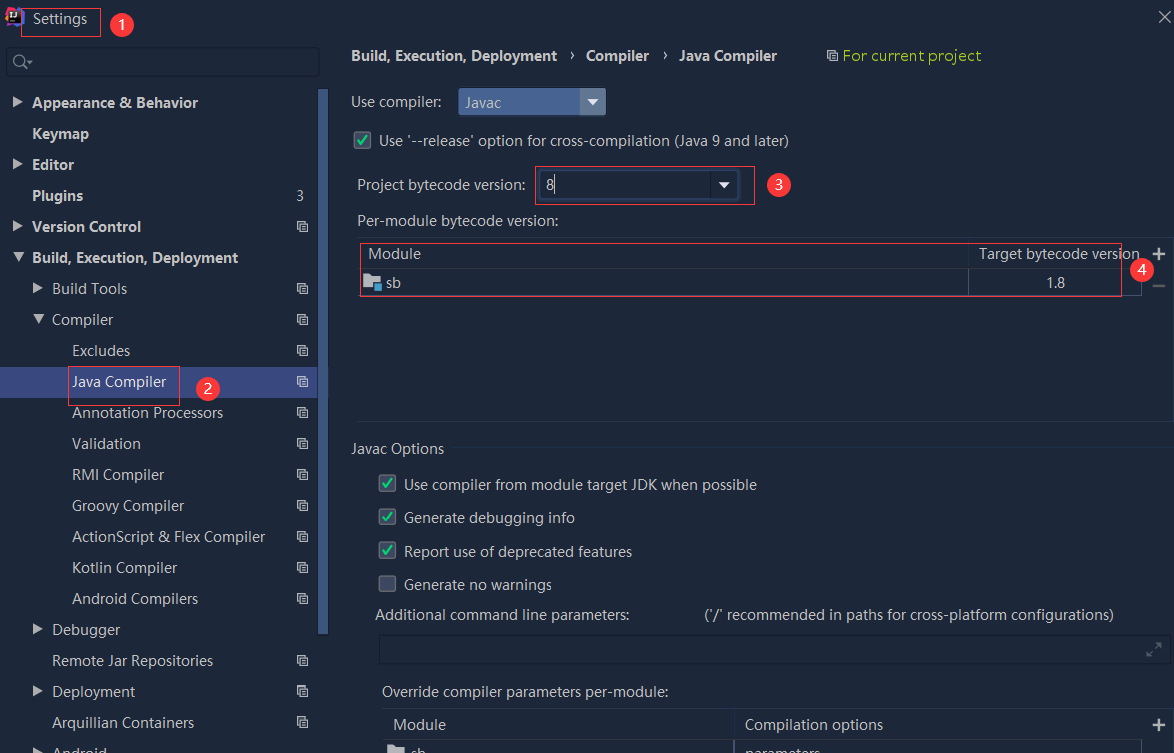

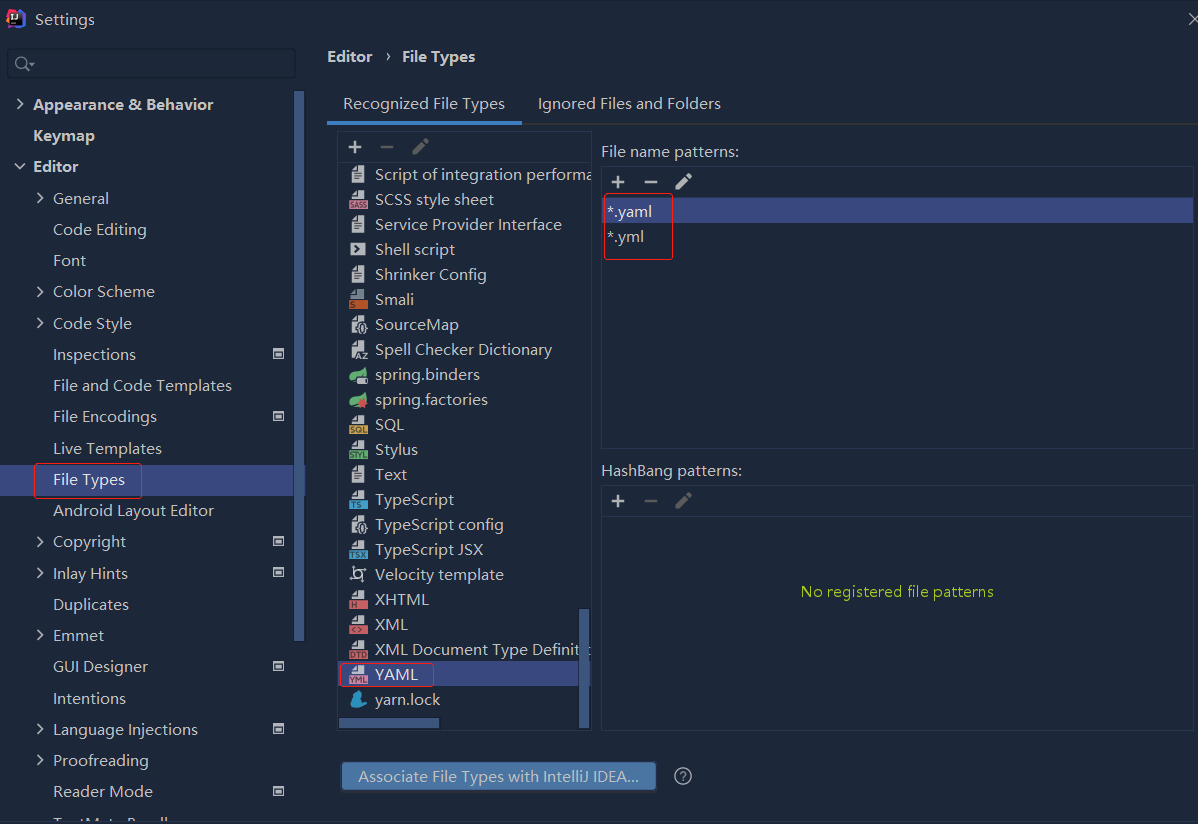

依赖报错 idea导入项目后依赖报错,解决方案:https://blog....

依赖报错 idea导入项目后依赖报错,解决方案:https://blog....

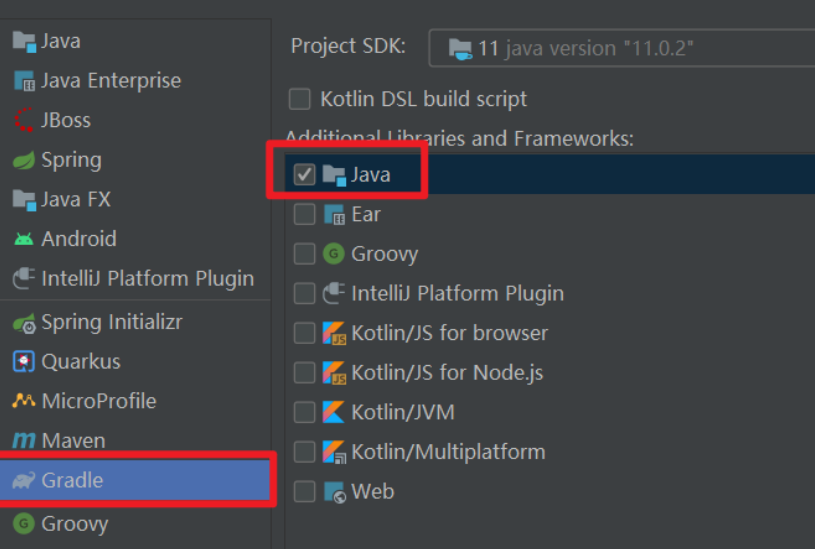

错误1:gradle项目控制台输出为乱码 # 解决方案:https://bl...

错误1:gradle项目控制台输出为乱码 # 解决方案:https://bl...