前言

LDAP(Lightweight Directory Access Protocol)是基于X.500标准的轻量级目录访问协议,在Unix操作系统里面,和NIS,DNS一样,属于名称服务(Naming Service)。本文描述了如何在Ubuntu操作系统上面,搭建LDAP服务。

第一步:修改hostname

127.0.0.1 localhost 127.0.1.1 ldap.ldapdomain.com alternative 192.168.5.180 ldap.ldapdomain.com

注:在 Debain 里安装 OpenLDAP 时,Debian 会提示给 LDAP 的 admin 用户设置一个密码,然后就自动地创建了一个默认的数据库,这个默认的数据库使用了一个默认的 base DN,默认情况下,Debian 会使用本机的域名来作为 base DN,比如如果我的域名是 ldapdomain.com,那么 Debian 就会使用 dc=ldapdomain,dc=com 作为我的默认 base DN

第二步:安装,配置软件

sudo apt-get install -y slapd ldap-utils

注:

slapd: openldap服务端程序组件

slapd: 守护进程

slapdn

slapadd

......

......

ldap-utils: openldap命令行工具集(ldapsearch, ldapmodify, ldapadd,......)

配置/etc/ldap/ldap.conf, 添加BASE 和 URI. 这里的BASE为dc=ldapdomain,dc=com URI为ldap://192.168.5.180:389

BASE dc=ldapdomain,dc=com URI ldap://192.168.5.180:389

通过如下命令,对slapd进行再配置(如果默认配置可以满足需求,则跳过这一步)

dpkg-reconfigure slapd

注:reconfigure的内容,包括basedn,admin管理员密码,后端数据库选择(HDB,BDB),是否删除旧的数据库,是否允许LDAPv2协议

安装PHP的ldap管理端软件:

apt-get install -y PHPldapadmin

修改相应的配置文件/etc/PHPldapadmin/config.PHP,做如下修改:

(1) $servers->setValue('server'. 'host', '127.0.0.1')#修改为某个内网可访问的IP地址

(2) $servers->setValue('server'. 'base', array('dc=example,dc=com')) #修改为basedn,这里修改为dc=ldapdomain,dc=com

(3) $servers->setValue('login', 'bind_id', 'cn=admin,dc=example,dc=com')#修改为basedn下的admin, cn=admin,dc=ldapdomain,dc=com

(4) $config->custom->appearance['hide_template_warning'] = false #false修改为true

防火墙放行Apache2:

ufw allow "Apache" ufw allow "Apache Full" ufw allow "Apache Secure"

之后,重启服务:

/etc/init.d/apache2 restart

通过curl http://<IP-Address>/PHPldapadmin 测试页面是否能够访问,如果成功之后,通过浏览器访问的效果如下:

第三步:LDAP防火墙ufw配置

添加tcp端口389(ldap通信端口), 以及tcp端口636(ldaps通信端口),这里的server端的IP地址为192.168.5.180:

ufw allow proto tcp from any to 192.168.5.180 port 389 ufw allow proto tcp from any to 192.168.5.180 port 636

第四步:配置检查,添加数据

LDAP的配置是由cn=config的树形解构组成,可以通过ldapseach查到该树形结构存在哪些dn:

通过sasl的external认证方式进行查询: ldapsearch -Q -LLL -Y EXTERNAL -H ldapi:/// -b cn=config dn:

注:

-Q : sasl认证model(相对于-x简单认证)

-LLL: 以ldif格式展示结果; 忽略注释; 忽略版本

-Y EXTERNAL: 用sasl的external认证方法

-H ldapi:/// : 连接localhost

-b cn=config dn: 查询所有cn=config分支的dn

通过简单认证,查询ldap的basedn中的内容: ldapsearch -x -LLL -H ldap:/// -b dc=ldapdomain, dc=com ldapsearch -x -LLL -H ldap:/// -b dc=ldapdomain, dc=com dn: #only return dn object ldapsearch -x -LLL -h 192.168.5.180 -p 389 -b dc=ldapdomain ,dc=com ldapsearch -x -LLL -h 192.168.5.180 -p 389 -b dc=ldapdomain ,dc=com dn: #only return dn object ldapsearch -x -LLL -h 192.168.5.180 -p 389 -b dc=ldapdomain,dc=com objectClass=* #匹配objectClass

vi structure.ldif

内容如下:

dn: ou=people,dc=ldapdomain,dc=com objectClass: organizationalUnit ou: people dn: ou=group,dc=ldapdomain,dc=com objectClass: organizationalUnit ou: group

注:在structure.ldif中,添加了两个条目,都属于organizationalUnit对象,一个的属性为people,另一个属性为group

利用ldapadd命令将ldif导入到数据库中:

ldapadd -x -D cn=admin,dc=ldapsearch,dc=com -W -f structure.ldif

注:

-D cn=admin,dc=ldapsearch,dc=com: 由于要往数据库中写内容,所以需要用admin用户的权限进行操作

-f: 需要导入的ldif文件的路径

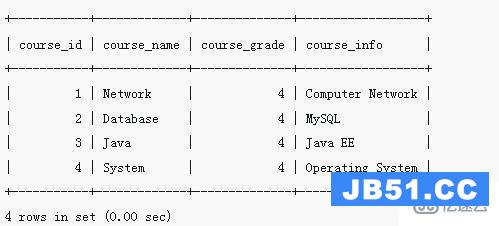

导入完毕之后,通过命令可以看到ldap数据库中已经存在了相应的内容:

root@alternative:~# ldapsearch -x -LLL -h 192.168.5.180 -p 389 -b dc=ldapdomain,dc=com objectClass=* dn: dc=ldapdomain,dc=com objectClass: top objectClass: dcObject objectClass: organization o: ldapdomain.com dc: ldapdomain dn: cn=admin,dc=ldapdomain,dc=com objectClass: simpleSecurityObject objectClass: organizationalRole cn: admin description: LDAP administrator dn: ou=people,dc=ldapdomain,dc=com objectClass: organizationalUnit ou: people dn: ou=group,dc=ldapdomain,dc=com objectClass: organizationalUnit ou: group